APSI-NE Academy

Passer catégories de cours

Catégories de cours

Passer cours disponibles

Cours disponibles

- Enseignant: Issakou Maman Guimba

- Enseignant: ali moussa

- Enseignant: Issakou Maman Guimba

- Enseignant: Abdoul Karim MAMANI

- Enseignant: rahmata yacouba moussa

- Enseignant: Issakou Maman Guimba

- Enseignant: Yahaya Djibo

- Enseignant: Issakou Maman Guimba

- Enseignant: Fadimatou Abdoulaye Sali

- Enseignant: Issakou Maman Guimba

- Objectifs pédagogiques À la fin du module, les étudiants devront être capables de :

- Expliquer les principes fondamentaux de la forensique numérique et la différence entre analyse volatile et non-volatile.

- Acquérir et analyser de manière forensique une mémoire RAM (artefacts en mémoire vive).

- Identifier, extraire et analyser les principaux artefacts sur un disque dur (Windows et Linux de base).

- Réaliser une acquisition et une analyse basique des artefacts sur des appareils mobiles (Android et iOS).

- Respecter la chaîne de custody, la préservation de l’intégrité des preuves et les bonnes pratiques légales/éthiques.

- Rédiger un rapport d’analyse forensique clair et structuré.

- Utiliser les outils open-source les plus courants (Volatility, Autopsy, Cellebrite UFED/Physical Analyzer ou équivalents, ADB, etc.).

- Prérequis : Connaissances de base en systèmes d’exploitation (Windows/Linux), réseaux et sécurité informatique.

- Public : Étudiants en cybersécurité, informatique judiciaire, master 1/2 ou formation professionnelle.

- Enseignant: Issakou Maman Guimba

La cybersécurité est l’ensemble des pratiques et technologies visant à protéger les systèmes informatiques, les réseaux et les données contre les attaques, les accès non autorisés et les dommages. Elle est essentielle pour protéger les données personnelles, les entreprises et les infrastructures critiques.

Les principes fondamentaux reposent sur le modèle CIA :

-

Confidentialité : protéger les informations contre tout accès non autorisé.

-

Intégrité : garantir que les données restent exactes et fiables.

-

Disponibilité : assurer l’accès aux systèmes et données pour les utilisateurs légitimes.

Les cybermenaces principales incluent : malware (virus, ransomwares), phishing, attaques réseau (DoS/DDoS), et exploitation de vulnérabilités logicielles.

Les acteurs varient selon leur intention : hackers éthiques (white hat), hackers malveillants (black hat), grey hat, et groupes cybercriminels.

Bonnes pratiques de base : mots de passe forts, authentification à deux facteurs, mises à jour régulières, vigilance face aux emails et liens suspects.

Enfin, la cybersécurité offre de nombreuses opportunités professionnelles, allant de l’administration système à la forensic, la sécurité réseau, le cloud, et la conformité réglementaire.

- Enseignant: System Administrator

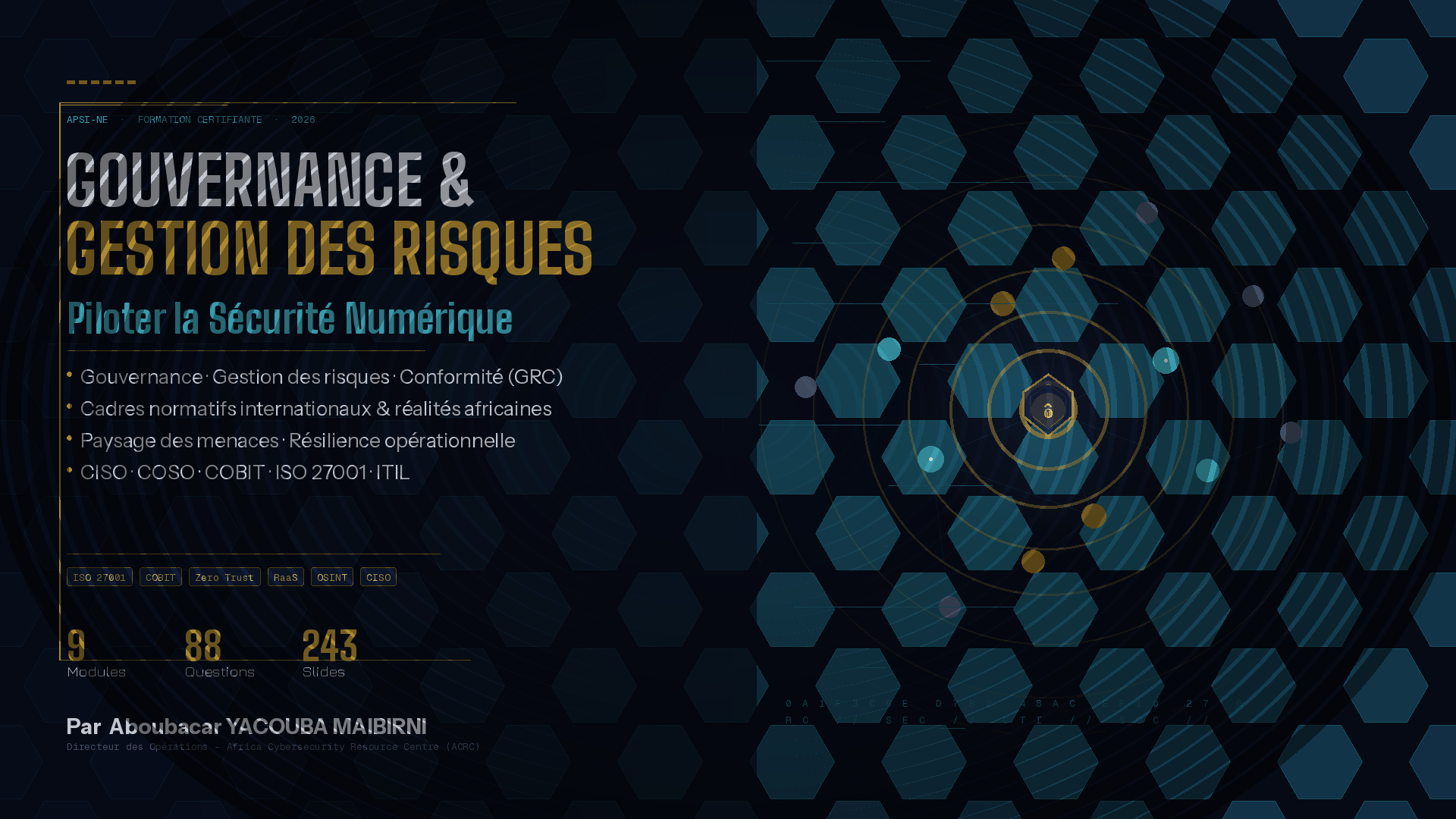

Gouvernance et Gestion de Risques — « Piloter la Sécurité Numérique »

Ce cours offre une formation complète et opérationnelle sur la gouvernance de la cybersécurité, la gestion des risques et la conformité (GRC) dans un contexte de transformation numérique accélérée. Conçu par un praticien de haut niveau actif sur le continent africain, il articule enjeux stratégiques, cadres normatifs internationaux et réalités du terrain, en s'appuyant sur des cas concrets tirés du secteur financier africain et de l'actualité cyber mondiale.

Le cours couvre l'ensemble de la chaîne de pilotage de la sécurité numérique : compréhension du paysage des menaces et de l'écosystème cybercriminel, structuration d'une gouvernance alignée sur les normes (ISO 27001, COBIT, COSO, ITIL), gestion et traitement des risques, rôle et responsabilités du CISO, réponse aux incidents, gestion de crise cyber et résilience opérationnelle. Une attention particulière est portée aux facteurs humains — ingénierie sociale, biais cognitifs, culture de sécurité — souvent sous-estimés face aux solutions purement techniques.

À l'issue de cette formation, les participants seront en mesure de comprendre les enjeux juridiques, stratégiques et opérationnels de la cybersécurité, de structurer un dispositif de gouvernance clair et aligné avec les référentiels internationaux, d'anticiper et de gérer efficacement les incidents de sécurité, et d'intégrer les bonnes pratiques dans un environnement en constante évolution (Cloud, IoT, Zero Trust, ransomware).

Ce cours s'adresse aux professionnels de la sécurité, aux responsables IT et métier, aux membres de comités de direction, ainsi qu'à toute personne souhaitant acquérir une vision transversale et opérationnelle de la cybersécurité au sein des organisations.

- Enseignant: Issakou Maman Guimba

- Enseignant: Abdoul Karim MAMANI

- Enseignant: mahamadou soumaila

- Enseignant: Aboubacar Yacouba

- Enseignant: Issakou Maman Guimba